Por Silvana de Oliveira – Perita Judicial, Grafotécnica, Especialista em Provas Digitais e Investigação Forense

No processo n. 5086174-13.2025.8.09.0134, o Tribunal de Justiça de Goiás (TJGO) decidiu que a simples apresentação de um hash isolado não é suficiente para validar um documento digital. Essa decisão é relevante para áreas como perícia digital, compliance, arbitragem e mediação, pois afeta diretamente práticas periciais e comprovação digital, especialmente relacionadas a assinaturas eletrônicas, metadados e criptografia.

Fundamentação Teórica

Hash Function e sua Natureza

- Um hash é um valor de comprimento fixo gerado por função criptográfica unidirecional, usado para detectar alterações em dados.

- Permite verificar integridade, mas não confirma autenticidade, autoria ou integridade do processo de geração em si.

Fragilidades do hash isolado

- Pode ser manipulado se não houver cadeia segura de custódia (timestamp, certificação, assinatura).

- Ataca vetores como:

- Alterações discretas no documento original.

- Substituição do arquivo e recalculação de novo hash.

- Uso de metadata adulterada.

Normas e Padrões

- MP 2.200-2/2001, Lei 14.063/2020 — exigem certificação digital e cadeia de confiança.

- Recomenda-se uso de PKI, timestamp e carimbo temporal de autoridade confiável.

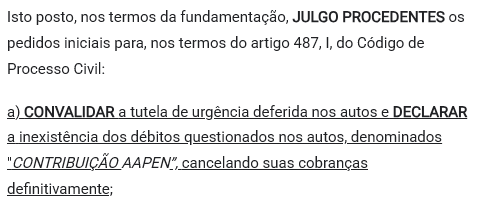

O Caso Concreto: Trata-se de discussão sobre validade de laudos/documentos apresentados digitalmente via hash. Parte autora apresentou somente o hash, sem comprovação adicional.

O TJ entendeu que:

- O hash não demonstra quem gerou ou em que condições o documento foi gerado.

- Ausência de certificação, assinatura e timestamp gera dúvida sobre integridade.

- Portanto, o documento não tem validade probatória.

Decisão Importante: “apanhado isoladamente, o hash NÃO é meio idôneo a demonstrar autenticidade ou integridade do documento digital” – aplicada ao caso específico.

Implicações para a Perícia Digital

- Exige-se verificação de cadeia de custódia digital (hash + metadata + certificação + timestamp + PKI).

- Perito deve analisar logs, metadados, PKI e registros de assinatura digital ou carimbo de tempo eletrônico.

Boas práticas recomendam:

- Geração de documento digital com assinatura via certificado ICP‑BR.

- Registro de timestamp via Autoridade Certificadora.

- Armazenamento seguro de metadados e logs.

Analogamente, um selo digital (ump licado certificado + hash) é como uma fechadura com selo inviolável e certificado de autenticidade – só o selo (hash) sem a fechadura (certificado/timestamp) não garante que não foi adulterado.

O TJGO, ao decidir o reforça que hash isolado não supre cadeia de confiança, sendo insuficiente como prova autêntica de documentos digitais. Assim, audit trail completo (assinatura digital, certificação, timestamp, metadados e logs) é imprescindível para garantir validade jurídica e cumprimento de compliance.

| Ação | Objetivo | Instrumentos |

|---|---|---|

| Usar certificado digital ICP‑BR | Assegurar autoria | Assinatura digital qualificada |

| Aplicar timestamp reconhecido | Garantir momento de criação | Autoridade certificadora confiável |

| Registrar metadados & logs | Demonstrar cadeia de custódia | Sistemas blockchain ou logs seguros |

| Conservar logs de auditoria | Evitar contestações | Armazenamento criptografado |

Para que documentos digitais tenham validade jurídica plena, é essencial apresentar hash + elementos de confiança – certificação, assinatura e timestamp. O hash, isoladamente, funciona apenas como “selo de integridade”, mas carece de lastro probatório sobre autenticidade e origem.

Vimos que você gostou e quer compartilhar. Sem problemas, desde que cite o link da página. Lei de Direitos Autorais, (Lei 9610 de 19/02/1998), sua reprodução total ou parcial é proibida nos termos da Lei